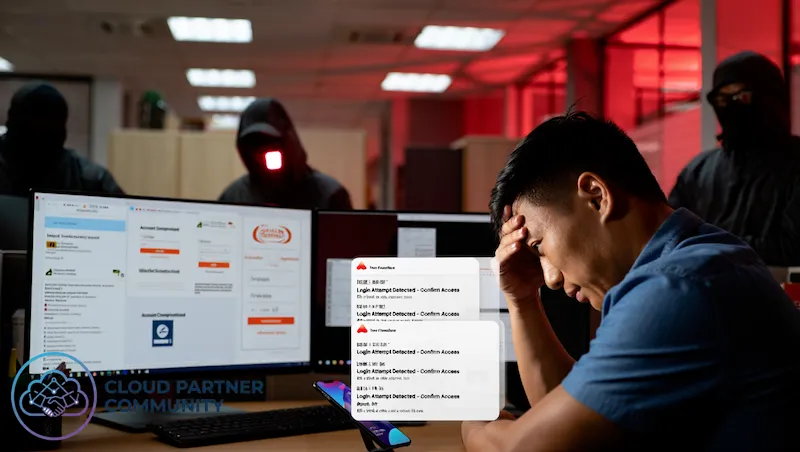

รหัสผ่านที่มนุษย์ตั้งขึ้นกำลังกลายเป็นภาระและช่องโหว่ที่ใหญ่ที่สุดในระบบความปลอดภัยขององค์กรยุคใหม่ แม้เราจะพยายามกั้นด้วยระบบ MFA หรือการส่ง OTP แต่แฮกเกอร์ก็ยังพัฒนาเทคนิค Phishing จนสามารถข้ามผ่านการป้องกันเหล่านั้นได้สำเร็จอย่างน่ากลัว การตัดสินใจขยับเข้าสู่โครงสร้าง Passkeys Architecture จึงเป็นเรื่องที่มากกว่าแค่การตามเทรนด์ แต่คือเรื่องกึ่งบังคับเพื่อทำลายวงจรการขโมยข้อมูลให้สิ้นซากด้วยมาตรฐานความปลอดภัยระดับสากลที่พิสูจน์แล้วว่ากันแฮกได้จริงในทุกมิติ

อวสานยุค Password และความล้มเหลวของ MFA แบบเดิม

โลกไซเบอร์ตอนนี้ไม่มีใครมาเสียเวลากับการเจาะระบบหลังบ้านที่ซับซ้อนกันแล้ว แต่วายร้ายจะพุ่งเจาะเป้าไปที่ ‘คน’ ไปเลย เพราะรหัสผ่านที่ดูเหมือนยากจะเข้าถึงนี้แหละ คือจุดตายที่แฮกเกอร์เคี้ยวมองว่าง่ายที่สุดในบรรดานด่านอรหันต์ความปลอดภัยซับซ้อน แม้จะมี OTP มาช่วยยืนยันตัวตน แต่ถ้าเจอเทคนิค Proxy-based Phishing เข้าไป ระบบดั้งเดิมก็แทบหมดสภาพ กลายเป็นว่าระบบความปลอดภัยที่องค์กรเคยเชื่อมั่นมาตลอด กลับเป็นแค่ระเบิดเวลาที่รอวันพังเท่านั้น

- Credential Stuffing: การนำฐานข้อมูลรหัสผ่านที่เคยรั่วไหลมาสุ่มล็อกอินเข้าสู่ระบบอื่นๆ ของพนักงาน

- MFA Fatigue Attack: การรัวคำขออนุมัติเข้าสู่ระบบจนพนักงานเกิดความรำคาญและเผลอกดยอมรับให้แฮกเกอร์

- Social Engineering: การสร้างหน้าเว็บไซต์ปลอมที่ดูเหมือนหน้าล็อกอินจริงของบริษัทเพื่อหลอกให้กรอกข้อมูลสำคัญ

- Session Hijacking: การขโมยคุกกี้ที่บันทึกการล็อกอินไว้เพื่อสวมรอยเข้าสู่ระบบโดยไม่ต้องใช้รหัสผ่านอีกครั้ง

เมื่อรหัสผ่านพึ่งพาไม่ได้อีกต่อไป การมองหาโครงสร้างพื้นฐานใหม่ที่ใช้คณิตศาสตร์มาเป็นตัวกำหนดความเชื่อใจจึงเป็นทางออกเดียวที่ยั่งยืนสำหรับการดำเนินธุรกิจดิจิทัลในปี 2026 เพื่อสร้างมาตรฐานการตรวจสอบที่แม่นยำและไม่ขึ้นอยู่กับความจำของมนุษย์อีกต่อไป

เจาะลึกกลไก FIDO2 หัวใจสำคัญของ Passkeys Architecture

หัวใจที่ทำให้ระบบนี้กันแฮกได้จริงคือมาตรฐาน FIDO2 ซึ่งเปลี่ยนจากการส่งรหัสผ่านไปเป็นการใช้คู่กุญแจเข้ารหัสที่ซับซ้อนระหว่างอุปกรณ์และเซิร์ฟเวอร์แทน ระบบนี้ทำงานบนฐานของ Public Key Cryptography ที่ทำให้ข้อมูลลับไม่มีวันรั่วไหลออกจากเครื่องของผู้ใช้งานแม้แต่เสี้ยววินาทีเดียว ทำให้แฮกเกอร์ที่ดักรออยู่กลางทางไม่มีข้อมูลอะไรให้ขโมยไปใช้งานได้เลย

Public Key Cryptography การจับคู่กุญแจที่แฮกเกอร์มองไม่เห็น

โครงสร้างนี้อาศัยกุญแจสองส่วนคือ Private Key ที่ถูกเก็บไว้อย่างปลอดภัยในชิปประมวลผลของอุปกรณ์พนักงาน และ Public Key ที่เก็บไว้บนเซิร์ฟเวอร์ขององค์กร เมื่อมีการล็อกอินเกิดขึ้น ระบบจะส่ง “คำท้า” (Challenge) มาให้อุปกรณ์ทำการลงลายเซ็นดิจิทัลเพื่อยืนยันตัวตน โดยที่ข้อมูล Private Key จะไม่มีวันถูกส่งผ่านอินเทอร์เน็ตเด็ดขาด

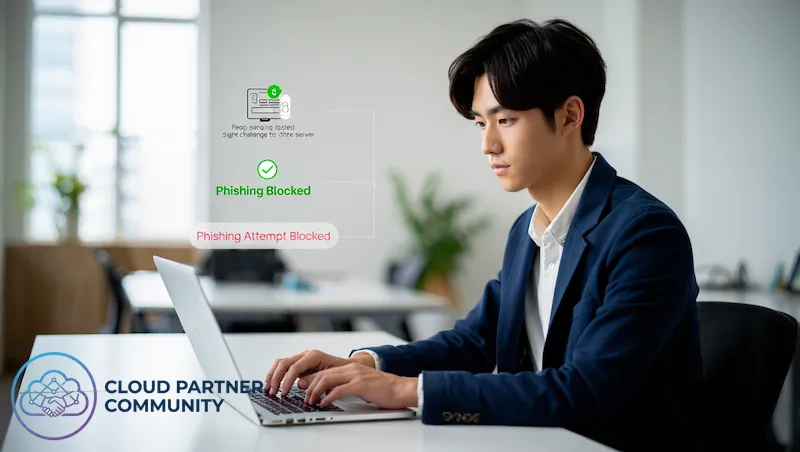

การป้องกัน Phishing 100% ด้วย Domain Binding

สิ่งที่ทำให้ Passkeys แตกต่างคือ การผูกมัดสิทธิ์การเข้าถึงไว้กับโดเมนเนมที่ลงทะเบียนไว้จริงเท่านั้น หากพนักงานเผลอเข้าเว็บไซต์ปลอมที่แฮกเกอร์สร้างขึ้น ตัวอุปกรณ์จะปฏิเสธการส่งข้อมูลยืนยันตัวตนทันทีเพราะโดเมนไม่ตรงกัน กลไกนี้ช่วยตัดปัญหาเรื่องการสะกดชื่อเว็บผิดหรือหน้าเว็บปลอมที่แนบเนียนได้โดยสิ้นเชิง

ความปลอดภัยในระดับเทคนิคที่ซับซ้อนนี้จะไร้ค่าหากขาดการเชื่อมต่อที่มีประสิทธิภาพบนระบบคลาวด์ ซึ่งเป็นหน้าที่หลักของ IT Specialist ในการวางรากฐานให้พนักงานใช้งานได้อย่างลื่นไหล เหมือนกับการจัดการ Smart Contracts ที่ลดขั้นตอนการตรวจสอบลงด้วยความแม่นยำของชุดคำสั่งที่กำหนดไว้ล่วงหน้า

ขั้นตอนการวางระบบไร้รหัสผ่านบน Cloud สำหรับ IT Specialist

จะเปลี่ยนองค์กรเป็นระบบ “ไร้รหัส” ปฐมบทคือต้องเข้าไปปรับ Identity Provider (IdP) บนคลาวด์ให้สูงรองรับมาตรฐานล่าสุด IT Specialist ต้องคุมโครงสร้างให้ครอบคลุมทั้งเครื่องส่วนตัวและเครื่องบริษัท โจทย์สำคัญคือ ต้องเซตระบบให้ปลอดภัยขั้นสุดโดยที่พนักงานยังทำงานได้คล่องตัว ไม่ใช่เน้นความมั่นคงจนกลายเป็นอุปสรรคต่อ Productivity ของคนทำงาน และต่อไปนี้คือสิ่งที่คุณต้องจัดการ

- Inventory Audit : ตรวจสอบอุปกรณ์ที่พนักงานใช้งานว่ามีชิป TPM (Trusted Platform Module) หรือ Secure Enclave ที่รองรับการเก็บกุญแจเข้ารหัสหรือไม่

- Identity Provider Setup : ตั้งค่าระบบจัดการตัวตนบนคลาวด์ เช่น Azure Active Directory ให้เปิดใช้งานฟังก์ชัน FIDO2 และ Passkeys อย่างเต็มรูปแบบ

- Registration Campaign : ออกนโยบายและคู่มือให้พนักงานลงทะเบียนอุปกรณ์ของตนเองเข้ากับระบบ เพื่อสร้างกุญแจคู่รหัสชุดใหม่ทดแทนการใช้ Password

- Conditional Access Policy : กำหนดเงื่อนไขการเข้าถึงที่เข้มงวด เช่น ต้องมีการสแกนนิ้วหรือใบหน้า (Biometrics) ร่วมกับการใช้ Passkeys เท่านั้นถึงจะเข้าถึงข้อมูลสำคัญได้

การลงมือวางระบบเหล่านี้ต้องอาศัยความเข้าใจเชิงลึกในด้านโครงสร้างพื้นฐานเพื่อไม่ให้กระทบต่อความเร็วในการทำงานของพนักงานในระหว่างการเปลี่ยนผ่านเทคโนโลยีที่ซับซ้อน เพราะความผิดพลาดเพียงจุดเดียวอาจหมายถึงการหยุดชะงักของระบบการทำงานทั้งหมดในบริษัท

การจัดการ Identity และความปลอดภัยข้อมูลในระดับ Enterprise

เมื่อองค์กรก้าวข้ามขีดจำกัดของรหัสผ่านได้แล้ว การจัดการ Identity จะกลายเป็นเรื่องของนโยบายความปลอดภัยที่ยืดหยุ่นและรัดกุมกว่าเดิมมาก การใช้ชีวมิติ (Biometrics) ร่วมกับ Passkeys จะช่วยให้การระบุตัวตนพนักงานแม่นยำสูงจนแทบไม่มีโอกาสที่คนนอกจะสวมสิทธิ์เข้ามาในระบบได้เลย แม้พนักงานจะถูกหลอกล่อด้วยวิธีใดก็ตามแต่หากไม่มีอุปกรณ์ตัวจริงและการยืนยันตัวตนเจ้าของเครื่องระบบก็จะไม่ยอมให้เข้าถึงเด็ดขาด

Biometric Data Privacy การยืนยันตัวตนแบบ Zero-Knowledge

จุดเด่นที่สำคัญคือข้อมูลใบหน้าหรือลายนิ้วมือจะถูกประมวลผลและเก็บไว้เฉพาะในอุปกรณ์ของผู้ใช้งานเท่านั้น ไม่มีการส่งภาพหรือข้อมูลชีวมิติขึ้นไปบนระบบคลาวด์ สิ่งที่เซิร์ฟเวอร์ได้รับมีเพียงผลลัพธ์การยืนยันความถูกต้องของลายเซ็นดิจิทัล ทำให้องค์กรลดความเสี่ยงจากการถูกฟ้องร้องเรื่องข้อมูลส่วนบุคคลรั่วไหลได้ในระยะยาว

Recovery และ Key Lifecycle Management

การบริหารจัดการวงจรชีวิตของกุญแจรหัสเป็นสิ่งที่ทีม IT ต้องให้ความสำคัญ โดยเฉพาะแผนสำรองเมื่อพนักงานทำอุปกรณ์สูญหาย ระบบต้องมีขั้นตอนการเพิกถอนสิทธิ์ (Revoke) ที่รวดเร็วและสามารถออกกุญแจชุดใหม่ให้พนักงานได้อย่างปลอดภัย เพื่อป้องกันการล็อกเอาท์ (Lockout) ที่จะทำให้งานสะดุด

องค์กรที่ต้องการยกระดับความโปร่งใสและลดความเสี่ยงจากการถูกโจมตีทางไซเบอร์ จำเป็นต้องมีพันธมิตรที่เชี่ยวชาญอย่าง Microsoft Cloud Partner เข้ามาช่วยออกแบบและวางระบบที่ซับซ้อนเหล่านี้ให้ใช้งานได้จริงโดยไม่สร้างภาระให้ทีมงานในภายหลัง

จุดตัดสินความสำเร็จของธุรกิจในโลกยุค Passwordless

การวางขั้นตอนตรวจสอบที่รัดกุมแบบนี้แหละคือตัวตัดสินว่าองค์กรคุณจัดการธุรกรรมดิจิทัลได้มืออาชีพแค่ไหน มันคือจุดที่แยกบริษัทที่แค่มีเทคโนโลยีไว้ประดับออกจากบริษัทที่ใช้เทคโนโลยีเพื่อยกระดับมาตรฐานธุรกิจให้เหนือกว่าคู่แข่งจริงๆ ท่ามกลางสมรภูมิที่ทุกอย่างเปลี่ยนไวแบบทุกวันนี้ การกล้าทิ้งระบบรหัสผ่านแบบเดิมแล้วขยับสู่มาตรฐานสากลที่พิสูจน์แล้วว่าปลอดภัยกว่าเห็นๆ คือการวางรากฐานผลกำไรและความน่าเชื่อถือที่ยั่งยืนที่สุด

การเปลี่ยนผ่านไปสู่ยุคไร้รหัสผ่านไม่ใช่เรื่องไกลตัว แต่เป็นเกราะป้องกันชั้นเลิศที่จะช่วยให้ทรัพย์สินดิจิทัลของบริษัทปลอดภัยจากการคุกคามทุกรูปแบบ เมื่อระบบการทำงานถูกควบคุมด้วยเทคโนโลยีที่มีความแม่นยำสูง ความเชื่อมั่นจากพาร์ทเนอร์และลูกค้าจะตามมาเองอย่างเป็นธรรมชาติโดยที่คุณไม่ต้องเสียเวลาไปกับการแก้ปัญหาการทุจริตหรือข้อมูลรั่วไหลซ้ำซากเหมือนในอดีตที่ผ่านมา